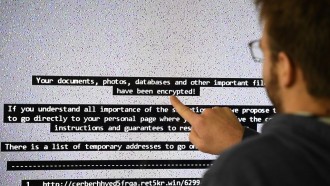

本周早些时候,威胁分析人士发现了一个可疑活动,发生在脆弱的Microsoft SQL服务器上。

网络安全研究人员称,黑客攻击系统通过安装钴罢工灯塔。这将进一步传播在网络上恶意软件感染。

Microsoft SQL服务器受到钴罢工攻击者

网络安全研究人员称,黑客攻击MS SQL服务器通过安装钴罢工灯塔。

在一个新闻报告万博体育登录首页TechRadar周四,2月24日,专家们注意到一系列的袭击MS SQL server。网络安全公司安实验室ASEC指出,有演员背后的这些攻击的威胁。

执行操作,攻击者将首先扫描服务器的TCP端口1433。之后,该集团将发动连续攻击破坏系统内部和破解它的代码。

研究人员继续,应该薄弱或容易猜的密码。这就是攻击将取决于。当演员的威胁是部署在管理账户,这是时间,黑客安装钴罢工加强服务器的恶意软件传播。

ASEC专家也见证了无数案件硬币等矿商Vollgar,柠檬鸭,和KingMinder。

作为支付渗透测试产品所描述的技术雷达、钴罢工通常是通过命令外壳程序下载,特别是通过powershell。万博体育登录首页exe和用于cmd . exe。

仅为3500美元,恶意软件集团可以利用它完成恶意活动。这可能会让他们行为真正attack-simulation妥协一些企业和组织。

一旦注入微软服务器,它将在MSBuild.exe绕过检测。从这里开始,预计执行成功,当这种情况发生时,攻击者将wwanmm注入灯塔。dlll过程。

同时保持系统中不显眼的库文件,它将不得不等待命令来执行攻击者。

”作为信标接收攻击者的命令并执行恶意行为不存在可疑内存区域,而是在正常运营模块wwanmm。dll,它可以绕过基于内存的检测,“安实验室ASEC集团在其写道报告。

相关文章:Powershell Ransomware:应用补丁的Microsoft Exchange邮件服务器成为袭击的最新受害者

背后的原因为什么演员利用钴罢工的威胁

电脑发出哔哔声本周早些时候在其报告中指出,是有原因的攻击者滥用使用本产品的操作。

命令执行

Keylogging

文件操作

袜子代理

特权升级

Mimikatz (credential-stealing)

端口扫描

如何保持安全的钴罢工攻击

因为使用这个产品开发的共同目标是弱服务器,最好加强密码安全保护。尝试输入数字和字母混合的代码,以及大写和小写字符。

根据这份报告,你也应该避免使用通常的“123”模式时,考虑一个强大的密码。你不应该用你的生日或者名称作为密码,因为黑客可以事先获得你的其他信息。

这不是第一次使用的微软集团遭受黑客钴罢工。2020年,袭击者部署“FakeUpdates”恶意软件感染恶意软件的网络。

读也:家由中国政府支持的黑客可以利用Log4j安全缺陷,根据网络安全分析师

这篇文章是由科技时代万博体育登录首页

约瑟夫亨利写的

![最好的vpn使用如果你想看日本Netflix [2023]](https://1734811051.rsc.cdn77.org/data/thumbs/full/430001/295/166/50/40/best-vpns-to-use-if-you-want-to-watch-japanese-netflix-2023.jpg)